アメリカ合衆国・国土安全保障省の MITRE 社との契約終了騒動とその影響

2025.04.18 公開

はじめに

2025年4月15日 (現地時間)、アメリカ合衆国国土安全保障省 (DHS) が MITRE 社への資金提供を停止するとのリーク情報が SNS 上で拡散されました。

(※ 4月17日現在、MITRE 社と CISA で契約延長措置が取られたため、当面懸念された影響は回避されています。)

— Cybersecurity and Infrastructure Security Agency (@CISAgov) April 16, 2025

契約終了により、CVE プログラムの運営体制や脆弱性識別制度に対して、さまざまな影響が生じる可能性があります。

本記事では、現在は契約延長となった報道がありましたが、仮に契約終了となった場合に脆弱性情報へどのような影響が想定されるのかを整理し、今後の動向について考察します。

BREAKING. From a reliable source. MITRE support for the CVE program is due to expire tomorrow. The attached letter was sent out to CVE Board Members.

— Tib3rius (@tib3rius.bsky.social) 2025年4月16日 2:23

[image or embed]

MITRE 社について

MITRE (The MITRE Corporation) は、米国に本拠を置く非営利団体であり、サイバーセキュリティ分野における国際的な標準およびフレームワークの策定・運営を担っています。主な取り組みとして、CVE (Common Vulnerabilities and Exposures)、CWE (Common Weakness Enumeration)、ATT&CK (Adversarial Tactics, Techniques, and Common Knowledge) などがあり、これらは世界中の政府機関、企業、研究機関において広く活用されています。

CVE-ID 採番制度の概要とガバナンスモデル

特に、CVE はサイバーセキュリティ分野において広く使用されている、脆弱性に対する世界共通の識別子 (脆弱性識別子) です。

この CVE-ID (CVE 識別子) は、次のように採番し、管理されます。

CVE-YYYY-NNNNN (CVE-年-連番)

CVE-ID の採番は、CNA (CVE Numbering Authority) と呼ばれる発番機関によって行われます。制度全体は、MITRE 社がホストする CVE Board によって設計・監督されており、これにより公正性と一貫性のある脆弱性識別体制が実現されています。

CNA の認定は、CVE プログラムの事務局を務める MITRE 社によって行われ、認定された CNA が自らのスコープ内で CVE-ID を割り当てます。(米国政府機関の CISA も CNA の1つとして活動していますが、CNA 認定そのものを直接行う立場にはありません。)

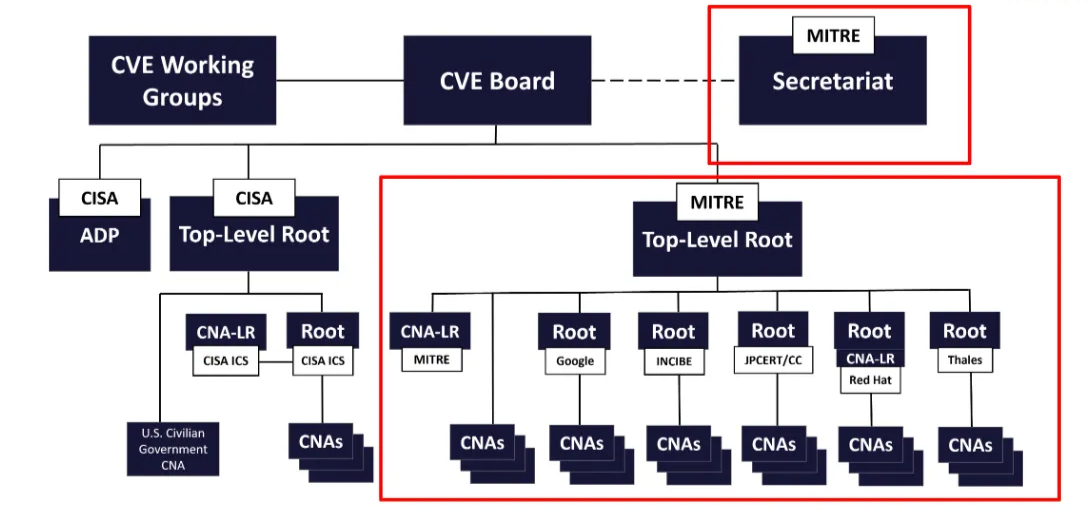

具体的には、次の相関図をご参照ください。

本図では、CVE プログラム組織構造図と DHS による MITRE 社との契約終了に伴い、影響を受ける可能性がある領域を赤枠で示しています。

DHS の MITRE 社への契約終了の考えうる影響

DHS と MITRE 社の契約終了に伴い、今後の CVE プログラムの運営にどのような影響が生じるかについては、現時点では依然として不透明な部分が多くあります。

本記事では、影響が考えられる領域について整理するとともに、当社エンジニアによる現時点での見解も併せてご紹介します。(2025年4月16日 日本時間 時点)

1. CVE-ID の新規登録・更新への影響

- MITRE が中央 CNA として機能停止する可能性があります。それに伴い、新規登録リクエストや既存 CVE のレコード更新に遅れや機能停止の可能性があります。

- MITRE が停止しても、CISA (米国サイバーセキュリティ・インフラ庁) は CNA の一員として残るため、限定的な採番は継続される可能性があります。

- CVE Board 自体も、運営メンバーの交代や運営主体の見直しはあるものの、制度として存続するのではないかという見方もあります

2. NVD (National Vulnerability Database) と NVDAPI への影響

NVD は米国 NIST (国立標準技術研究所) が運営しており、MITRE とは独立した機関です。そのため、NVD の稼働自体は MITRE の契約終了に直接的な影響を受けるものではなく、API の利用も引き続き可能と考えられます。

3. CPE (Common Platform Enumeration) への影響

CPE は NIST/NVD が中心となって定義・更新しており、MITRE が直接管理しているものではありません。そのため、CPE に関する定義・照合ロジック・名称管理等は継続可能と考えられます。

4. CWE (Common Weakness Enumeration) への影響

- CWE は MITRE によって設計・管理されている脆弱性の分類体系です。

- MITRE が制度設計の中核を担っていることから、維持・更新体制の移行が必要になる可能性があります。

- ただし、仮に MITRE の事業継続が難しくなっても、CWE の知的財産・設計ノウハウが他団体に移管され、運用自体は維持されるのではないかと考えられます。

SIDfm への影響

CVE 番号は、脆弱性情報を一意に識別し、共通の参照元とするうえで有用な仕組みです。

SIDfm では、CVE の有無にかかわらず、お取り扱い製品の多くは、セキュリティアドバイザリやリリースノートに基づき、個別に影響分析と対応方針の策定を行い、コンテンツを作成しデータベース化しています。

そのため、「仮に CVE プログラムが停止したとしても、ベンダーが脆弱性情報を発信していれば、その情報を提供することができます。」 (ただし CVE や CVSS の情報も付与しているため、その情報は影響を受ける場合があります)